Am 20. Januar veröffentlichte die Europäische Kommission COM(2026) 13 — einen Richtlinienvorschlag zur Änderung von NIS2 mit der ersten expliziten Post-Quanten-Kryptographie-Anforderung im EU-Recht. Die Mitgliedstaaten müssen eigene PQC-Übergangspolitiken verabschieden. Die Roadmap der NIS Cooperation Group setzt die Meilensteine: Übergang beginnen bis Ende 2026, kritische Infrastruktur bis 2030, alles andere bis 2035.

Deutschland ist dem seit Jahren voraus. Die BSI-TR-02102-1 empfiehlt hybride PQC für Schlüsselaustausch bereits heute, schreibt sie bis 2032 vor und benennt die Algorithmen. Das BSI hat die EU-Roadmap-Arbeitsgruppe mitgeleitet. Die Empfehlungen sind gründlich, konservativ und korrekt.

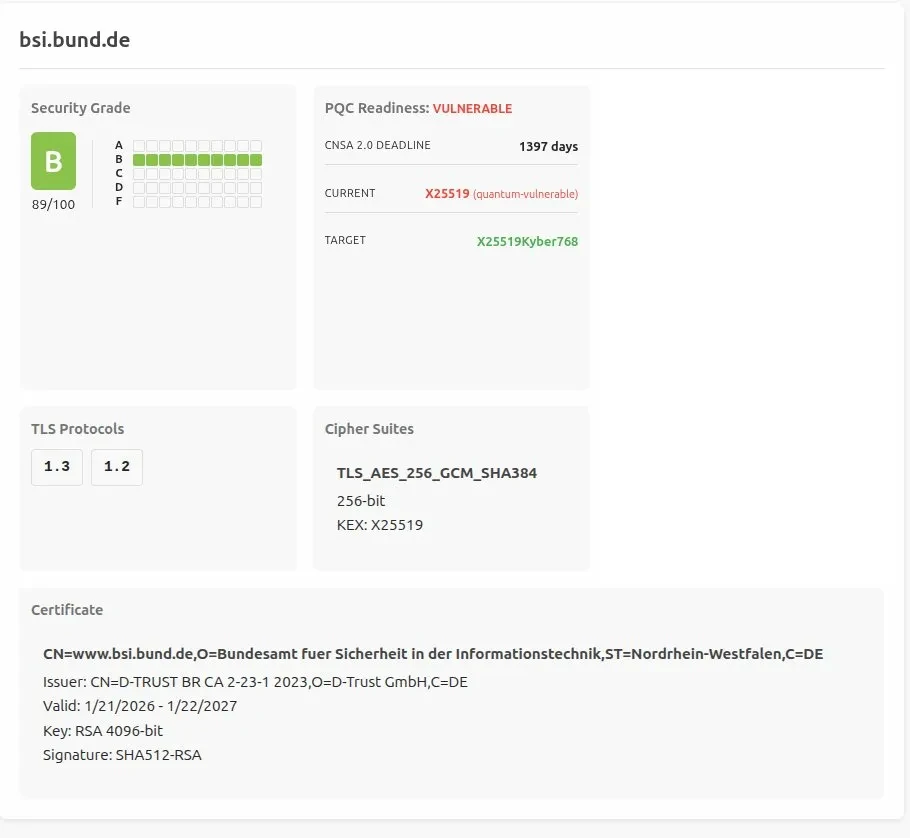

Wir haben bsi.bund.de gescannt.

BSI: Note B

Schlüsselaustausch: X25519. Quantenverwundbar. Der klassische Algorithmus, von dem TR-02102-1 sagt, er solle nach 2031 nicht mehr allein verwendet werden. Kein ML-KEM. Kein Hybrid. Das Zertifikat ist RSA 4096-Bit, SHA512-RSA, ausgestellt von D-TRUST. Klassisch in allem.

Note B bedeutet starke TLS-Hygiene — gute Cipher, aktuelle Protokolle, nichts kaputt. Aber kein Post-Quanten-Schlüsselaustausch. Die Note spiegelt kompetente konventionelle Kryptographie und null PQC-Einsatz wider.

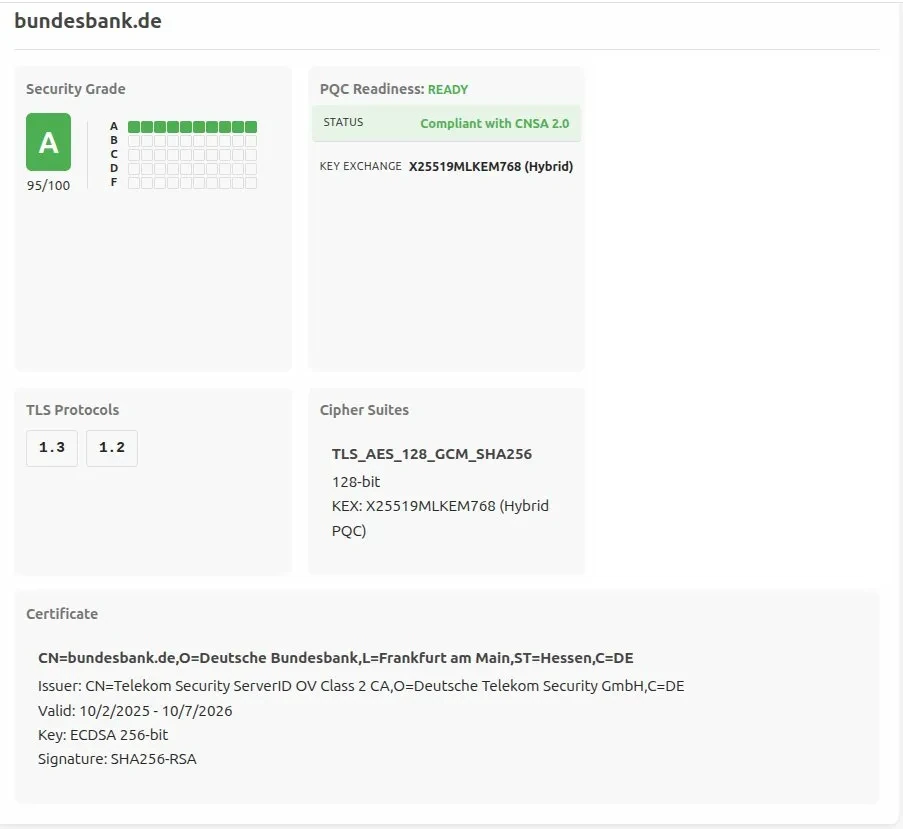

Bundesbank: Note A

Einen Sektor weiter — Bankwesen, gleicher NIS2-Anhang I — erzählt bundesbank.de eine andere Geschichte.

Schlüsselaustausch: X25519MLKEM768. Hybride PQC. Genau die Algorithmenkombination, die das BSI in TR-02102-1 empfiehlt.

Note A bedeutet alles, was eine B hat, plus Post-Quanten-Schlüsselaustausch. Die Notenhistorie zeigt zehn aufeinanderfolgende A’s. Deutschlands Zentralbank hat die BSI-Empfehlungen befolgt. Das BSI hat seine eigenen nicht befolgt.

Wer hat PQC, wer nicht

Wir haben NIS2-Richtliniensektoren gescannt — Bankwesen, Energie, Gesundheit, Transport, Digitale Infrastruktur, Öffentliche Verwaltung — und geprüft, ob jeder Server ML-KEM oder X25519Kyber768 hybriden Schlüsselaustausch aushandelt. Die Algorithmen, auf die BSI, NIST und die EU-Roadmap alle konvergieren.

Im Bankwesen handeln Bundesbank und Commerzbank hybride PQC aus. Die Deutsche Bank nicht — und schneidet auch bei grundlegender TLS-Hygiene mit F ab. Der Rest des Sektors ist klassisch.

In der Öffentlichen Verwaltung folgt die Aufteilung einem Muster. Die politisch sichtbaren Domains — bundeskanzler.de, bundesregierung.de, bundestag.de, auswaertiges-amt.de — handeln hybride PQC aus. Die Sicherheits- und Regulierungsbehörden — BSI, BKA, Verfassungsschutz, Bundespolizei, BFDI — nicht. Ebenso wenig personalausweisportal.de, der Endpunkt für die Identitätsinfrastruktur, auf der Deutschland die EUDI-Wallet aufbaut.

Bei Digitaler Infrastruktur kommt die vorhandene PQC-Adoption von upstream. Google, Cloudflare und eine Handvoll anderer Hyperscaler haben ML-KEM serverseitig 2024 aktiviert. Deutsche Telekommunikations- und Hosting-Infrastruktur ist nicht gefolgt. Telekom.de: kein PQC. Vodafone.com: kein PQC.

Bei Energie, Gesundheit und Transport ist die PQC-Adoption vernachlässigbar.

Ein internationaler Vergleich ist aufschlussreich. gov.uk — die britische Regierungsseite, betrieben vom NCSC — handelt hybride PQC aus. Die deutsche Bundesregierung hat es auf der Kanzler-Seite, aber nicht auf der Seite der Cybersicherheitsbehörde.

Flache Linien

Im Februar haben wir gezeigt, dass Cloudflares gemeldete PQC-Adoption Browser-Auto-Updates misst, nicht serverseitige Policy. Die Edge-Adoption stieg, weil Chrome ML-KEM standardmäßig auslieferte. Origin-Server haben sich nicht bewegt.

Die NIS2-Sektoren zeigen dasselbe Muster, invertiert. Das ist nicht Edge versus Origin — es ist Origin versus Origin, innerhalb derselben regulierten Sektoren. Die Trajektorien sind flach.

| Ziel | Sektor | PQC | Notenhistorie |

|---|---|---|---|

| bundesbank.de | Bankwesen | JA | A A A A A A A A A A |

| deutsche-bank.de | Bankwesen | NEIN | F F F F F F F F F F |

| bsi.bund.de | Öffentliche Verwaltung | NEIN | B B B B B B B B B B |

| bundeskanzler.de | Öffentliche Verwaltung | JA | A A A A A A A A A A |

Niemand ist im Übergang. Die Endpunkte, die PQC aktiviert haben, taten es mit einer einzigen Konfigurationsänderung und blieben dabei. Die Endpunkte, die es nicht haben, sind flach bei null ohne Bewegung. COM(2026) 13 sagt: Übergang bis Ende 2026 beginnen. Es ist kein Übergang im Gange, der begonnen werden könnte.

Die Lücke zwischen Plan und Umsetzung

Es gibt ein bekanntes Argument, dass PQC-Migration verfrüht sei, solange die grundlegende Verschlüsselungsadoption schlecht bleibe. Diese Reihenfolge klingt logisch, aber die Scandaten widersprechen ihr. Die Bundesbank hat nicht erst klassische Kryptographie gemeistert und ist dann zu PQC aufgestiegen. Sie hat hybriden Schlüsselaustausch konfiguriert. Das ist eine Deployment-Entscheidung, kein Lehrplan. Die Deutsche Bank hat beides nicht deployt — klassisches TLS ist kaputt und PQC fehlt. Die Organisationen, die Post-Quanten aktiviert haben, taten es mit einer einzigen Konfigurationsänderung. Die Organisationen, die es nicht getan haben, bauen nicht darauf hin. Sie stehen still.

Jedes dieser Rahmenwerke beginnt mit demselben ersten Schritt: wissen, was man betreibt. Kryptographisches Inventar. Das BSI sagt es. CISA sagt es. Das NIST NCCoE hat einen Workstream dafür aufgebaut. Die BSI/KPMG-Marktumfrage schickte Fragebögen an 150 deutsche Organisationen zu ihrer Quantenbereitschaft. Achtundzwanzig antworteten. Das BSI nannte die Ergebnisse „besorgniserregend.“

Wir haben keinen Fragebogen geschickt. Wir haben einen Scan durchgeführt.

Der Plan ist fertig. Die Fristen sind gesetzt. Die Empfehlungen sind veröffentlicht. Die Umsetzung hat nicht begonnen — nicht einmal bei der Behörde, die die Empfehlungen verfasst hat.

Scannen Sie Ihre eigene Infrastruktur auf pqprobe.com. Prüfen Sie Endpunkte, Quellcode, Abhängigkeiten und Dateisysteme auf quantenverwundbare Kryptographie, mit Compliance-Mapping für NIS2, CNSA 2.0 und PCI DSS.